5.2.1 Usuarios

Puede contener hasta 10 000 usuarios (en cada uno de los módulos de los intercomunicadores 2N IP puede variar el número de elementos). Contiene usuarios que deben estar accesibles mediante los botones de marcado rápido (se les puede llamar), pero a la vez también usuarios que deben tener solo acceso al edificio mediante las tarjetas RFID, código, etc.

En el caso de que usted utilice el lector externo de tarjetas conectado al intercomunicador a través de la interfaz wiegand, durante la transmisión de la tarjeta ID mediante esta interfaz se reduce ID a 6 u 8 caracteres (según la configuración del modo de transmisión). En el caso de que acerque la misma tarjeta al lector interno, obtendrá un ID completo que es normalmente más largo – 8 caracteres o más. Sin embargo, los últimos 6, eventualmente 8 caracteres ID, son idénticos. Esto se utiliza a la hora de comparar las tarjetas ID con la base de datos en el intercomunicador – en el caso de que los ID comparados tienen longitud diferente, se comparan desde el final y la coincidencia debe hallarse en al menos 6 caracteres. En el caso de que los ID son igual de largos, se comparan todos los caracteres. Con este mecanismo se logra la compatibilidad mutua del lector interno y externo.

Todas las tarjetas acercadas al lector internos o aceptadas mediante la interfaz wiegand están siendo registradas y las últimas 10 tarjetas las puede visualizar en el menú Estado / Historial de accesos. En la lista puede encontrar, a parte de las tarjetas ID, también los tipos de ellas, hora del acercamiento y eventualmente otra información. En el caso de un sistema pequeño puede utilizar para la introducción de las tarjetas ID un truco sencillo – acerque la tarjeta al lector del intercomunicador y búsquela en la solapa Historial de accesos. Marque las tarjetas ID con el ratón, por ej. haciendo el doble clic sobre el ID de la tarjeta, y pulse las teclas CTRL+C. Ahora tiene las tarjetas ID en el buzón y utilizando las teclas CTRL+V las puede introducir en cualquier campo en la configuración del intercomunicador.

Tras acercar la tarjeta al lector RFID se compara el ID de la tarjeta con la base de datos de las tarjetas en el intercomunicador. En el caso de que el ID de la tarjeta acercada coincide con una de las tarjetas en la base de datos, se realiza la acción correspondiente – activación del interruptor (desbloqueo de la cerradura eléctrica de la puerta, etc.). El número del interruptor activado lo puede cambiar en la configuración Hardware / Lector de tarjetas mediante el parámetro Interruptor asociado (modelos 2N IP Base, Vario, Force), eventualmente en la configuración Hardware / Módulos mediante el parámetro Interruptor asociado en el módulo del lector de tarjetas (modelo 2N IP Style, 2N IP Verso).

La vinculación de los usuarios con los botones de marcado rápido se realiza en el menú Hardware / Botones. Los vínculos entre cada uno de los usuarios y los botones se pueden cambiar según la necesidad. La mayoría de los intercomunicadores 2N IP está equipada con uno o varios botones de marcado rápido. Su cantidad, posibilidad de ampliación, la encontrará en el manual de instalación del modelo del intercomunicador correspondiente.

Advertencia

- Desaconsejamos modificar el directorio del dispositivo que está siendo gestionado mediante 2N Access Commander a través de la interfaz de web del dispositivo. Tras la sincronización con 2N Access Commander se perderán las modificaciones en el directorio realizados a través de la interfaz de web del dispositivo.

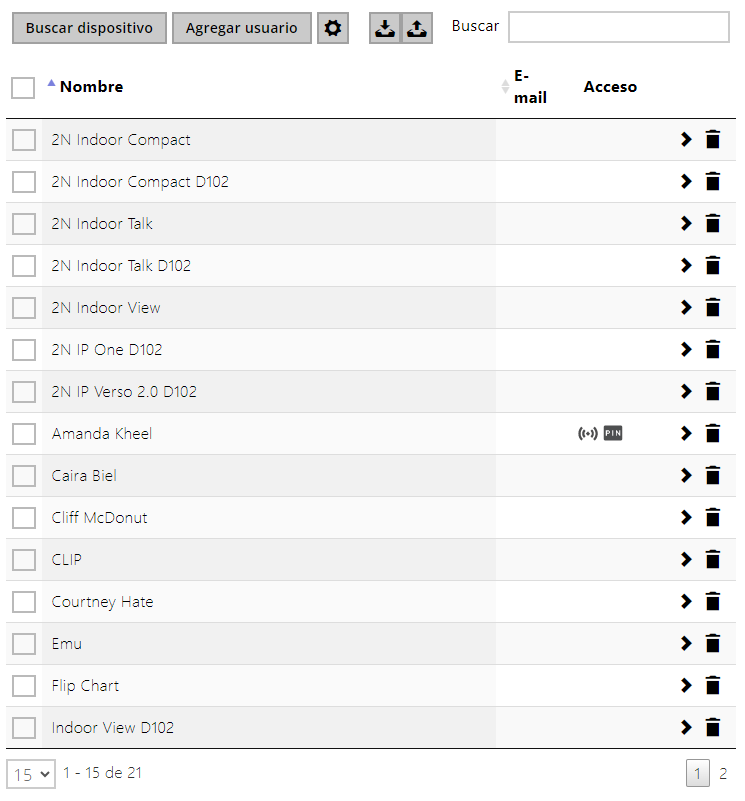

Un nuevo usuario se añade mediante el botón encima de la tabla. También es posible buscar el dispositivo en la red local y luego añadir este dispositivo en el Directorio como un contacto nuevo.

Para mostrar el detalle de la configuración del usuario sirve el icono . Para configurar las columnas de la tabla sirve el icono , la visualización por defecto de la tabla muestra el nombre, e-mail del usuario y sus accesos configurados. Para eliminar al usuario de la lista, cuando se borran todos sus datos introducidos, sirve el icono . En la columna para los accesos se muestran iconos que describen las autenticaciones activas del usuario. La posición del usuario en la lista está ordenada según el orden alfabético.

Cada registro en la lista de usuarios contiene los siguientes datos:

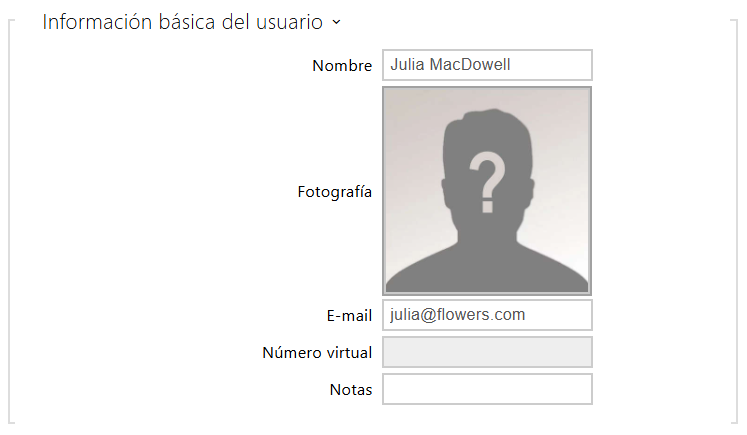

- Nombre – datos opcional que sirve para una mejor orientación en la lista, por ej. a la hora de buscar usuarios.

- Fotografía – permite cargar la fotografía del usuario. Tras hacer clic en el marco para introducir la fotografía aparecerá el Editor de fotografías que permite cargar la fotografía elegida desde el archivo, eventualmente crear una fotografía del usuario mediante la cámara integrada. La fotografía se puede cargar en el formato de tipo .jpg, .png y .bmp. Esta función está disponible solo para los modelos con pantalla, 2N IP Style, 2N IP Verso y 2N IP Vario.

Aviso

Los usuarios especiales, por ejemplo aquellos creados por el servicio My2N o por el sistema 2N Access Commander, no forman parte de la exportación del directorio.

- En el caso de que la sección de la imagen no ocupa todo el espacio de la ventana de recorte, la imagen resultante en 2N IP Style se centrará.

- E-mail – una o varias direcciones de e-mail del usuario a las que se puede enviar la información sobre las llamadas perdidas o sobre todas las llamadas realizadas. Las direcciones de e-mail se separan por una coma o punto y coma (por ej.: faith.pearl@gmail.com, kelly.black@gmail.com).

Número virtual – número de teléfono virtual que se puede utilizar para llamar a los usuarios mediante el teclado numérico del dispositivo. El número virtual puede tener entre 1 y 7 dígitos. El primer y último carácter pueden ser números o letras, el resto solo pueden ser números (por ejemplo, A123, 456B, C12E). Los números virtuales se pueden configurar, por ejemplo, según los números de los apartamentos. Los números virtuales se utilizan principalmente en instalaciones en las que el número de teclas de marcación rápida es insuficiente. Los números virtuales no están relacionados con los números de teléfono reales de los usuarios, lo que permite ocultar los números de teléfono de los usuarios en el dispositivo.

Precaución

- La función Llamadas a números virtuales debe estar habilitada en la interfaz Llamadas > Configuración general > Llamadas salientes.

Nota

- Para iniciar la llamada, introduzca el número virtual del usuario en el teclado y confirme la selección pulsando el asterisco (*) o el botón de llamada (icono del auricular).

Notas – sirve para añadir notas personalizadas al contacto. En la nota se pueden añadir metadatos que se utilizan en el caso de integración con sistemas de terceros. Con el contenido de la nota se puede trabajar en el bloque Comparator en Automatización, ver 2N Automation manual.

- Posición dentro del directorio – en el estado inicial está creada solo la raíz del directorio a la cual se pueden añadir directamente los usuarios desde el directorio. La raíz del directorio no se puede borrar, ni renombrar. Un usuario puede formar parte de un máximo de 5 sub-grupos de la raíz del directorio.

- Grupo de llamada – sirve para poner el nombre a los grupos de usuarios que se mostrarán en el directorio de la pantalla. A la hora de llamar al grupo determinado se realiza la llamada a todos los usuarios a la vez. Tras aceptar una de las llamadas se cancelarán automáticamente las demás llamadas.

Aviso

- Para los parámetros Nombre, Posición dentro del directorio y Grupo de llamada no están permitidos los símbolos <, > y /.

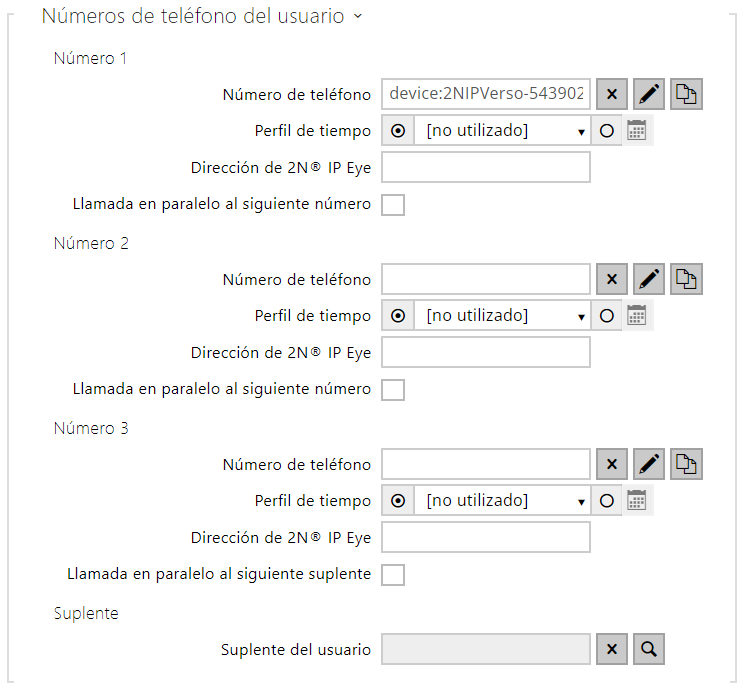

Número de teléfono – número de teléfono de la estación a la que se debe dirigir la llamada. Para realizar una llamada SIP directa introduzca la dirección en formato sip:[user_id@]dominio[:puerto], por ej.: sip:200@192.168.22.15 o sip:nombre@suempresa. Para la llamada local a los intercomunicadores 2N IP y a las unidades de respuesta introduzca device:ID del dispositivo. El nombre del dispositivo lo configurará en los dispositivos correspondientes. Para llamar al dispositivo Crestron introduzca la dirección en formato RAVA:device_name. Si detrás del número de teléfono introduce caracteres /1 resp. /2, se utilizará para las llamadas salientes de forma explícita la cuenta SIP 1, resp. 2. Al añadir /S es posible forzar una llamada cifrada, /N llamada no cifrada. Al añadir /B se activa la función de la apertura de la puerta mediante la devolución de llamada. La selección de la cuenta, el cifrado y la apertura mediante la devolución de llamada se puede realizar a la vez como por ej. /1S, /1B etc. El parámetro puede contener hasta 255 caracteres.

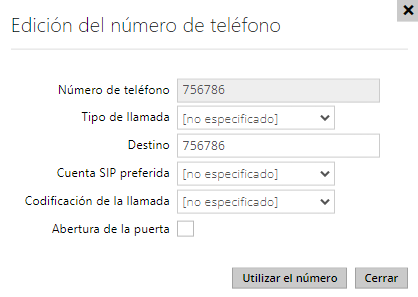

La configuración detallada del número de teléfono se puede realizar en la edición que se abrirá al pulsar .

- Tipo de llamada – establezca el esquema en el URI de destino llamado. Si elige Sin esquema ([no especificado]), el URI se completa con los datos de la configuración de la cuenta SIP. Otras configuraciones incluyen llamadas SIP directas (sip:), llamadas locales 2N (device:), llamadas Crestron (rava:)conexiones a cuentas de MS Teams (msteams:) o llamadas con VMS, por ejemplo, AXIS Camera Station (vms:).

- Destino – configura otras partes de URI del destino de la llamada. Normalmente contiene el número, dirección IP, dominio, puerto o identificador del dispositivo. Para llamar a VMS se introduce el asterisco (*).

- Cuenta SIP preferida – para llamar se utiliza preferentemente la cuenta SIP número 1 o número 2.

- Codificación de la llamada – es posible configurar la codificación obligatoria de la llamada o, de lo contrario, llamada sin codificación.

- Abertura de la puerta – mediante la devolución de llamada"

- Perfil de tiempo – permite asignar un perfil de tiempo al número de teléfono y de esta manera controlar su vigencia. Si el perfil no está inactivo, no se utilizará el número de teléfono y para llamar se utilice el número de teléfono siguiente, en el caso de que esté definido.

- Dirección 2N IP Eye – configura la dirección del ordenador al que se enviará la información mediante un mensaje UDP especial sobre la llamada en curso al número de teléfono del usuario. Este mensaje lo utiliza la aplicación 2N IP Eye para abrir y visualizar la ventana con la imagen de la cámara, lo cual pueden utilizar con ventaja los usuarios que no tienen a su disposición un vídeo-teléfono equipado con pantalla. La dirección del ordenador se introduce en el formato: dominio[:puerto1][:puerto2], por ej.: ordenador.suempresa.cz o 192.168.22.111. Los parámetros puerto1 y puerto2 son opcionales y se utilizan cuando en el camino entre el ordenador y el intercomunicador haya la traducción de direcciones (NAT) y haya que configurar los puertos en conformidad con el router u otro dispositivo que realiza NAT. El parámetro puerto1 (con el valor inicial 8003) define el puerto de meta para los mensajes UDP enviados a la aplicación 2N IP Eye. El parámetro puerto2 (con el valor inicial 80) define el puerto de meta para la comunicación HTTP de la aplicación 2N IP Eye con el intercomunicador.

Nota

- La función "Dirección de IP Eye" está disponible solo en los modelos determinados de los intercomunicadores 2N IP (ver el capítulo Resumen de modelos y licencias).

- En el caso de que en el dispositivo se encuentren funciones sin licencia Enhanced Integration, es posible controlar las cerraduras solo durante la llamada en curso. En el caso de que esté en curso una llamada con el usuario en el que esté introducida la dirección 2N IP Eye, no se necesitará ninguna licencia para abrir la cerradura.

Consejo

- Tutorial en vídeo: SW application for IP intercoms – 2N IP Eye

- Llamar dentro del grupo con el siguiente número – permite configurar la función de llamada colectiva, es decir, llamar a varios números de teléfono a la vez. Se puede llamar a los dos primeros números, los últimos dos números, eventualmente a los tres números del usuario a la vez. Tras aceptar una de las llamadas se cancelarán automáticamente las demás llamadas.

- Llamar dentro del grupo con el suplente – permite configurar la función de llamada colectiva – es decir, llamar a varios números de teléfono a la vez. Se puede llamar a los dos primeros números, los últimos dos números, eventualmente a los tres números del usuario a la vez. Tras aceptar una de las llamadas se cancelarán automáticamente las demás llamadas. La cantidad total máxima de los números llamados al mismo tiempo es 16, lo cual puede suceder al utilizar a la vez la llamada de grupo y al configurar varios números llamados en un botón de marcado rápido.

- Suplente en el caso de indisponibilidad – permite seleccionar un usuario al que se dirigirá la conexión en el caso de que el usuario determinado no esté disponible. Introduzca el nombre o elija al usuario con la ayuda del botón Buscar. La cantidad total máxima de los números llamados al mismo tiempo es 16, lo cual puede suceder al utilizar a la vez la llamada de grupo y al configurar varios números llamados en un botón de marcado rápido.

Nota

- La función "Suplente en el caso de indisponibilidad" está disponible solo en los modelos determinados de los intercomunicadores 2N IP (ver el capítulo Resumen de modelos y licencias).

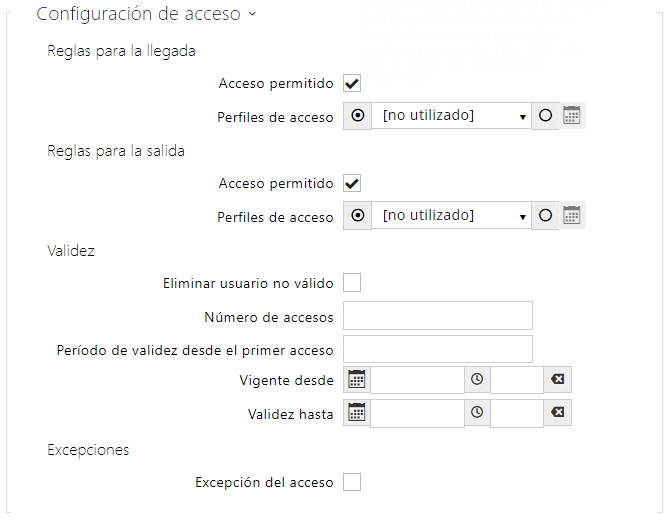

- Reglas para la llegada

- Acceso permitido – permite la autenticación en este punto de acceso.

- Perfiles de acceso – ofrecen la elección entre los perfiles pre-definidos del Directorio / Perfiles de tiempo o configuración manual del perfil de tiempo directamente para este elemento.

- Reglas para la salida

- Acceso permitido – permite la autenticación en este punto de acceso.

- Perfiles de acceso – ofrecen la elección entre los perfiles pre-definidos del Directorio / Perfiles de tiempo o configuración manual del perfil de tiempo directamente para este elemento.

Validez

Vigente desde – permite configurar el comienzo de vigencia del acceso configurado. Deje vacío para que el inicio no esté restringido. El Valido desde debe preceder al Valido hasta.

Vigente hasta – permite configurar el final de vigencia del acceso configurado. Deje vacío para que el fin no esté restringido. El Valido hasta debe ser posterior al Valido desde.

- Excepción del acceso – habilitar a este usuario para eludir las reglas de bloqueo de acceso y anti-retorno.

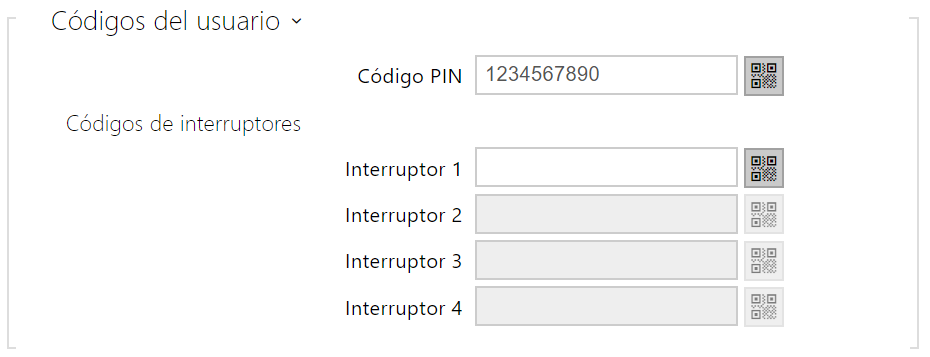

Cada usuario puede tener asignado su propio código QR / numérico privado para la activación del interruptor. Los códigos de usuario de los usuarios se pueden combinar libremente con los códigos universales de los interruptores introducidos en el menú Hardware / Interruptores.

Aviso

- En el caso de que los códigos se solapen con otros códigos introducidos previamente en la configuración del intercomunicador, junto a estos códigos que colisionan aparece la marca .

A la hora de determinar la unicidad del código se ignoran los ceros iniciales. Eso significa que dos códigos que se diferencian SOLO por la cantidad de ceros iniciales se consideran idénticos.

- Código PIN – permite configurar el código numérico personal de acceso del usuario. El código debe contener al menos dos caracteres.

- – generará la imagen del código QR. Por motivos de seguridad no es posible introducir códigos que contienen menos de 4 digitos mediante la lectura del código QR. Los códigos deben contener solo dígitos. En el caso de que se necesite la autenticación mediante el código QR hexadecimal, habrá que convertir este código al formato hexadecimal antes de introducirlo.

- Interruptor 1–4 – permite configurar el código privado del usuario para activar el interruptor. El código puede tener longitud de hasta 16 caracteres y puede contener solo dígitos 0–9. El código debe contener al menos dos caracteres para desbloquear la puerta desde el teclado del intercomunicador, y como mínimo un carácter para desbloquear la puerta con la ayuda de DTMF desde el teléfono.

- – generará la imagen del código QR. Por motivos de seguridad no es posible introducir códigos que contienen menos de 4 digitos mediante la lectura del código QR. Los códigos deben contener solo dígitos. En el caso de que se necesite la autenticación mediante el código QR hexadecimal, habrá que convertir este código al formato hexadecimal antes de introducirlo.

- ID de tarjeta RFID – permite configurar el ID de la tarjeta de acceso del usuario. Cada usuario puede tener asignadas como máximo dos tarjetas de acceso. El ID de la tarjeta de acceso es una secuencia de 6–32 caracteres del grupo de 0–9, A–F. Tras acercar una tarjeta válida al lector se activa el interruptor asociado al lector de tarjetas correspondiente. En el caso de que esté seleccionado el modo de la autenticación doble, se activa el interruptor determinado por el código numérico tras acercar la tarjeta.

- Tarjetas ID virtuales – permite configurar el ID de la tarjeta virtual de acceso del usuario. Cada usuario puede tener asignada solo una tarjeta virtual. El ID de la tarjeta virtual es una secuencia de 6–32 caracteres del grupo de 0–9, A–F. El número de la tarjeta virtual se utilizará para identificar al usuario en los dispositivos conectados a través de la interfaz Wiegand. Tras la identificación del usuario se envía el ID de la tarjeta virtual en Bluetooth o en el lector biométrico a la interfaz Wiegand en el caso de que en la configuración (Puerta / Reglas para la llegada / Configuración avanzada) esté configurado el envío de los identificadores a Wiegand.

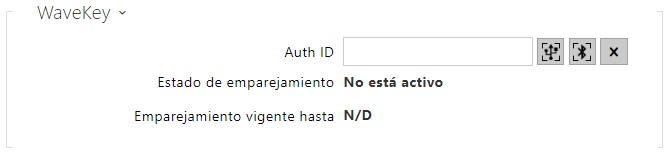

- Auth ID – identificador único WaveKey para el control de acceso. Se guarda en el dispositivo móvil durante el proceso de emparejamiento. El ID de autenticación consta de 32 caracteres hexadecimales.

- emparejar mediante lector USB

- emparejar mediante este dispositivo

- borrar Auth ID

Estado de emparejamiento – estado actual del emparejamiento (Inactivo, Esperando el emparejamiento, Validez del PIN caducada, Emparejado, Zu viele Versuche).

Nota

Después de 10 intentos fallidos de emparejamiento, se activa automáticamente una pausa de 30s por razones de seguridad, durante la cual no se pueden realizar más intentos de emparejamiento.

Válido hasta – fecha y hora en que caduca el PIN de autorización o en que finaliza la suspensión temporal de la función de emparejamiento.

Emparejamiento mediante módulo Bluetooth en el intercomunicador

El procedimiento para el emparejamiento del teléfono móvil con el usuarios es el siguiente:

- En la cuenta de usuario elegida iniciamos el emparejamiento pulsando el botón junto al elemento Auth ID.

- Aparecerá la ventana de diálogo con el código PIN.

- En la aplicación My2N encontraremos el lector correspondiente y pulsamos el botón Start pairing.

- En el campo para la entrada introducimos el código del punto 2.

- El emparejamiento ha finalizado.

El manual detallado, sobre la manera de proceder, Información detallada sobre la configuración del servicio My2N la encontrará en el capítulo 5.4.2 Řízení přístupu.

- Huella dactilar – muestra el número de las huellas dactilares configuradas, se pueden configurar hasta 2 huellas dactilares diferentes. Esta sección aparece solo en el caso de presencia del módulo del lector biométrico.

- lectura del dedo mediante el lector USB

- realizar la lectura mediante el módulo del lector de huellas dactilares

Aviso

- La capacidad de las huellas dactilares de usuario cargadas está limitada a un máximo de 2000 para un dispositivo.

El manual detallado, sobre como cargar las huellas dactilares del usuario, está descrito en el sub-capítulo 5.2.1.1 Instrucciones para la configuración de las huellas dactilares de usuario.

En el caso de que la función esté encendida, tras recibir el requerimiento HTTP válido se producirá el registro del suceso en el historial bajo el suceso LicensePlateRecognized.

En el caso de que dentro del marco del requerimiento HTTP se envíe también una imagen (por ej. recorte de una fotografía o fotografía entera de la escena a la hora de detectar la matrícula), ésta se guardará. En la memoria del dispositivo están guardadas las últimas cinco fotografías que se pueden leer en el dispositivo mediante el requerimiento HTTP enviado a api/lpr/image y las cuales están disponibles en el sistema 2N Access Commander.

Para la función correcta es recomendable que cada matrícula esté asignada a un registro en el directorio. En el caso de matrículas introducidas de forma múltiple sucede la situación que no se puede asignar de forma inequívoca un registro en el directorio que tenga configurada la matrícula (se selecciona el primer registro que tiene configurada la matrícula correspondiente y se aplicarán sus reglas de acceso).

- Matrículas – configura las matrículas de los vehículos del registro determinado en el directorio. Al registro se puedes asignar varias matrículas separadas por una coma (máximo 20). Las matrículas introducidas se utilizan en la función de reconocimiento de matrículas en la imagen de la cámara externa (para más información vea el manual de Interoperability). Una matrícula puede contener 10 caracteres como máximo. La longitud de la cadena determinada está limitada a 255 caracteres.

- Plantas – elección de plantas accesibles para el usuario.

- Perfil de tiempo – ofrece la elección de uno o varios perfiles de tiempo a la vez que se aplicarán. La propia configuración de los perfiles de tiempo se puede realizar en la sección Directorio / Perfiles de tiempo.

- con la marca se configura la elección de los perfiles pre-definidos o la configuración manual del perfil de tiempo para el elemento determinado.

- con la marca se configura el perfil de tiempo directamente para el elemento determinado.