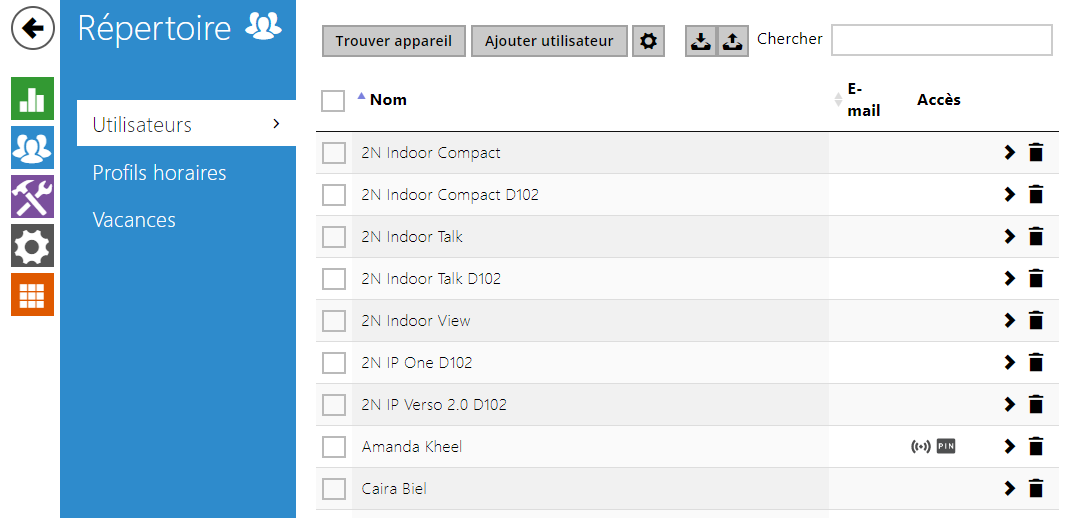

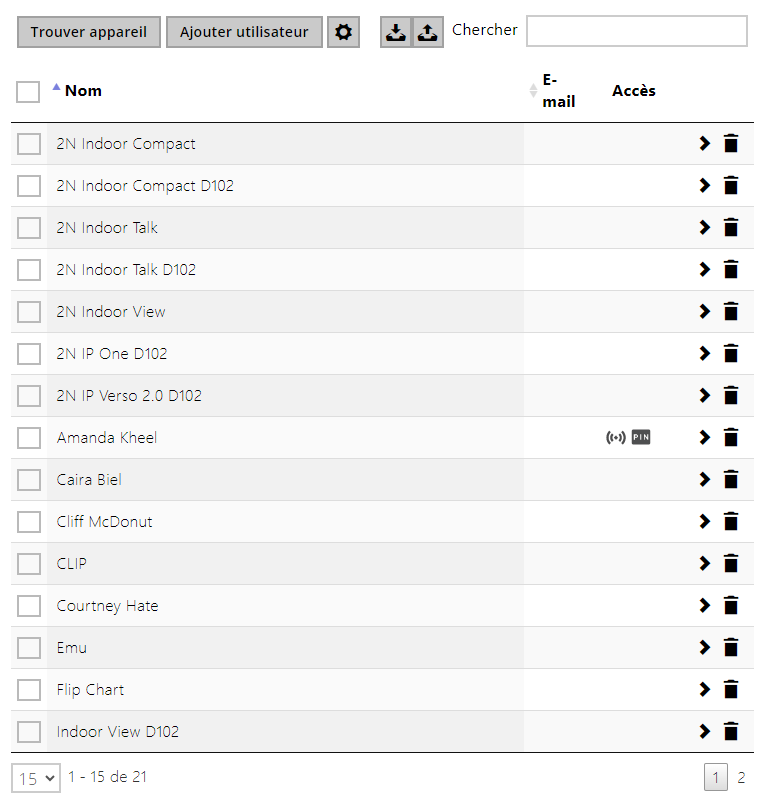

5.2.1 Utilisateurs

La liste d'Utilisateurs contient jusqu'à 10 000 utilisateurs (variable selon les modèles d'interphone IP 2N). Elle regroupe les utilisateurs pouvant être appelés via les boutons d'appel et les utilisateurs à qui l'on a attribué une carte RFID, un code d'accès...etc.

Si un lecteur de carte externe est connecté à l'interphone via l'interface Wiegand, l'ID de la carte est réduit à 6 ou 8 caractères pour la transmission (variable selon les paramètres de transmission). Si vous appliquez une carte sur le lecteur, vous recevrez un identifiant complet, qui est généralement plus long (8 caractères ou plus). Les 6 ou 8 derniers caractères sont toutefois identiques. Ceci est utile pour comparer les identifiants de carte avec la base de données de l'interphone : si les identifiants à comparer ont des longueurs différentes, ils sont comparés à partir de la fin et la correspondance doit être trouvée à partir de 6 caractères au moins. S'ils ont des longueurs identiques, tous les caractères sonte comparés. Cela garantit la compatibilité mutuelle des lecteurs internes et externes.

Toutes les cartes badgées sur le lecteur ou via l'interface Wiegand sont enregistrées. Reportez-vous au menu Etat / Registre d'accès pour retrouver les 10 dernières cartes badgées qui comprend l'ID, le type de carte, l'heure de passage de la carte et d'autres informations si nécessaire. Sur les petites installations, vous pouvez entrer les cartes directement sur le lecteur et les retrouver dans le registre d'accès. Double-cliquez pour sélectionner l'ID de la carte et appuyez sur CTRL + C. Maintenant que vous avez copié l'ID de la carte, vous pouvez le coller avec CTRL + V dans n'importe quel champ de configuration de l'interphone.

Une fois que la carte a été lue par le lecteur, elle est comparée à la base de données de l'interphone. Si l'ID de la carte correspond à l'une des cartes de la base de données, l'action appropriée sera exécutée : activation de l'interrupteur (déverrouillage de la porte, etc.). Pour modifier le numéro de l'interrupteur à activer, utilisez le paramètre Interrupteur dans le menu Hardware / Lecteur de carte (modèles 2N IP Base, Vario, Force) ou le paramètre Interrupteur dans le menu Hardware / Module Lecteur de carte. (Modèle 2N IP Verso).

Utilisez la section Hardware / Boutons pour assigner les utilisateurs à des boutons d'appel. Vous pouvez modifier les paramètres de l'utilisateur et des boutons si nécessaire. La plupart des interphones IP 2N sont équipés d'un ou de plusieurs boutons d'appel. Reportez-vous au manuel d'installation de votre modèle d'interphone pour connaître le nombre de boutons d'appel et les options d'extension.

Avertissement

- Il est déconseillé de modifier le répertoire d'un périphériques géré par 2N Access Commander via l'interface Web de ce périphérique. En raison de la synchronisation avec 2N Access Commander, les modifications apportées au répertoire via l'interface Web seront perdues.

Un nouvel Utilisateur est ajouté à l'aide du bouton situé au-dessus du tableau. Vous pouvez également rechercher un appareil sur votre réseau local et cet appareil ajouter ensuite au répertoire en tant que nouveau contact.

Cliquez sur pour accéder à la page d'un utilisateur. Cliquez sur pour modifier l'affichage des colonnes. L'affichage par défaut propose : le nom de l'utilisateur, son adresse email et le type d'identifiant d'accès qui lui est attribué. Appuyez sur pour retirer un utilisateur de la liste et supprimer ses informations. Les icones vous indiquent les types d'identifiant d'accès attribués à l'utilisateur. La position de l'utilisateur dans la liste est triée par ordre alphabétique.

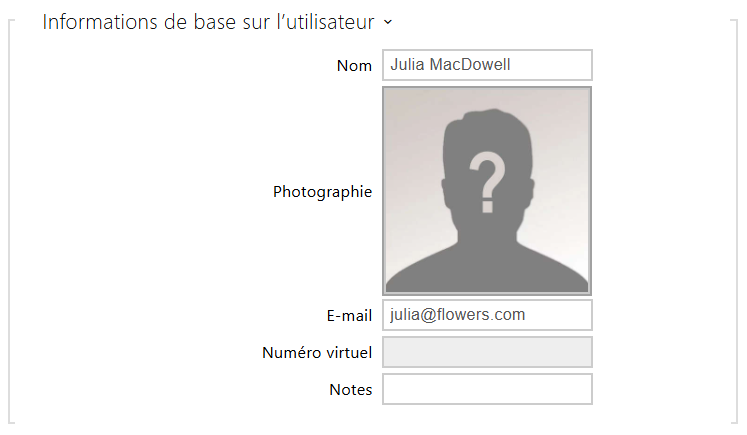

Les informations des fiches utilisateurs sont les suivantes :

- Nom – paramètre obligatoire pour identifier un utilisateur.

- Photographie – il est possible d'inclure la photo de l'utilisateur. Cliquez sur le bouton de sélection pour ajouter un photo depuis un dossier ou bien prenez une photo directement depuis la caméra de l'appareil. Les formats de photo supportés sont .jpg, .png et .bmp. Cette fonction est disponible uniquement sur les modèles d'Interphones équipés d'un écran tactile : 2N IP Verso et 2N IP Vario.

Observation

- Si la section de l’image ne remplit pas tout l’espace de la fenêtre de recadrage, l’image résultante sera centrée sur 2N IP Style.

- E-Mail – adresse électronique de l'utilisateur pour l'envoi des informations sur les appels manqués. Vous pouvez entrer plusieurs adresses électroniques séparées par des virgules.

Numéro virtuel – le numéro de téléphone virtuel peut être utilisé pour appeler l'utilisateur à l'aide du clavier numérique de l'appareil. Le numéro virtuel peut comporter de 1 à 7 chiffres. Le premier et le dernier caractère peuvent être soit un chiffre, soit une lettre, le reste ne pouvant être composé que de chiffres (par exemple A123, 456B, C12E). Les numéros virtuels peuvent être configurés, par exemple, en fonction des numéros d'appartement. Les numéros virtuels sont principalement utilisés dans les installations où le nombre de touches de numérotation rapide est insuffisant. Les numéros virtuels ne sont pas liés aux numéros de téléphone réels de l'utilisateur, ce qui permet de masquer les numéros de téléphone des utilisateurs sur l'appareil.

Observation

- La fonction Appels vers des numéros virtuels doit être activée dans l'interface Appels > Paramètres généraux > Appels sortants.

Note

- Pour démarrer un appel, veuillez saisir le numéro virtuel de l'utilisateur sur le clavier et confirmer votre sélection en appuyant sur l'étoile (*) ou sur la touche d'appel (icône du combiné).

- Notes – utilisé pour ajouter vos propres remarques à un contact. Les métadonnées utilisées dans le cadre de l'intégration avec des systèmes tiers peuvent être introduites dans la remarque. Vous pouvez travailler avec le contenu de la remarque dans le bloc Comparateur de l'Automatisation, voir Manuel d'automatisation 2N.

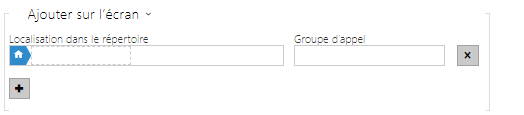

- Emplacement dans le répertoire – c'est dans le répertoire de base que les utilisateurs peuvent être ajoutés directement. Ce répertoire ne peut pas être supprimé ou renommé et un utilisateur peut être ajouté dans 5 sous-groupes maximum.

- Groupe d’appel – entrez un nom de groupe d'utilisateurs à afficher dans l'annuaire. En appelant le groupe, vous pourrez faire sonner tous ses utilisateurs en même temps. Une fois que l'un des appels est décroché, les autres appels se termineront automatiquement.

Observation

- Les caractères <, > et / ne sont pas autorisés pour le nom, la position dans le répertoire et les paramètres de groupes d'appel.

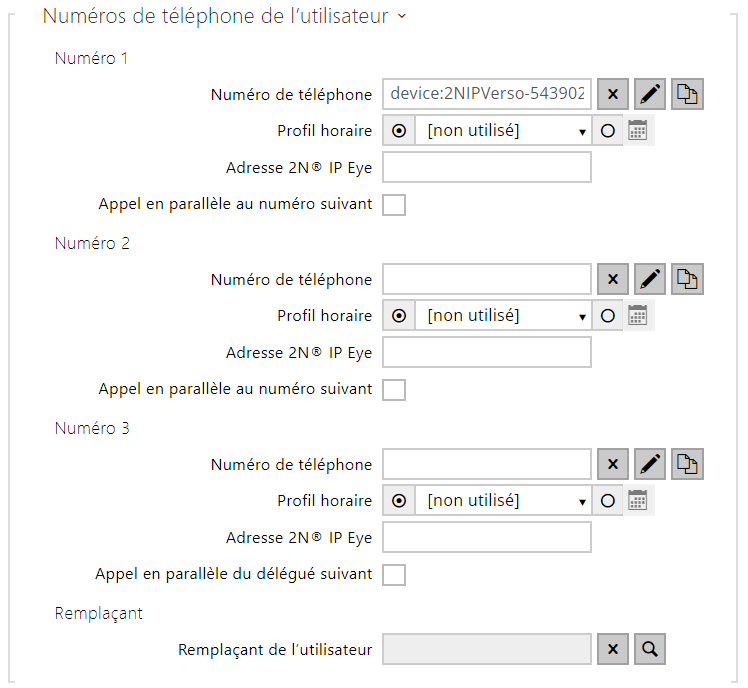

Numéro de téléphone – entrez le numéro de téléphone du poste vers lequel l'appel doit être acheminé. Entrez sip:[utilisateur_id@]domaine[:port] pour un appel SIP Direct, ex : sip:200@192.168.22.15 ou sip:nom@entreprise. Pour les appels locaux vers les Interphones IP 2N et les postes de réception, entrez device:nom de l'appareil. Définissez ce nom dans l'appareil respectif. Pour les appels vers Crestron, entrez: RAVA:device_nom. Dans le cas d'appel via un serveur SIP, entrez /1 ou / 2 derrière le numéro d'extension d'un poste pour préciser via quel compte SIP l'appel sera routé (compte 1 ou 2). Entrez /S ou /N pour forcer un appel crypté ou non crypté. Entrez /B pour enclencher le déverrouillage sur rappel. Vous pouvez combiner la sélection du compte, le cryptage et le déverrouillage sur rappel, ex : /1S, /1B, etc. Il est possible d'aller jusqu'à 255 caractères.

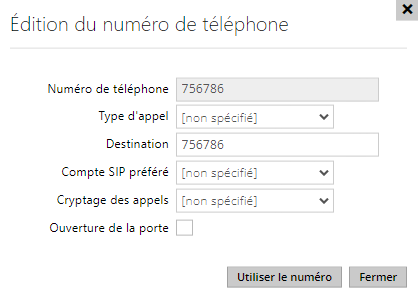

Les réglages détaillés du numéro de téléphone peuvent être effectués dans l'édition, qui s'ouvre en appuyant .

- Type d'appel – définissez le schéma dans l'URI de destination appelée. Si vous choisissez Sans schéma ([non spécifié]), l'URI est complété avec les données des paramètres du compte SIP. D'autres paramètres incluent les appels SIP directs (sip:), les appels locaux 2N (device:), les appels Crestron (rava:), connexions aux comptes MS Teams (msteams :) ou les appels avec VMS, par exemple AXIS Camera Station (vms:).

- Destination – définit des autres parties de l'URI de la destination appelée. Il contient généralement un numéro, une adresse IP, un domaine, un port ou un identifiant de l’appareil. Un astérisque (*) est saisi pour les appels vers le VMS.

- Compte SIP préféré – le compte SIP numéro 1 ou numéro 2 est préféré pour les appels.

- Cryptage des appels – vous pouvez configurer le cryptage obligatoire des appels ou un appel sans cryptage.

- Ouverture de la porte – à l'aide du rappel automatique.

- Profil horaire – attribuez un profil horaire à chaque numéro de téléphone pour définir la plage horaire sur laquelle le numéro est joignable. Si le profil est inactif, le numéro de téléphone n'est pas utilisé et le numéro de téléphone suivant sera composé s'il est défini.

- Adresse 2N IP Eye – définissez l'adresse IP du PC de manière à recevoir un message UDP pour chaque appel vers le numéro de téléphone d'un utilisateur actif. L'application 2N IP Eye affichera alors le flux vidéo de la caméra de l'Interphone sur le PC de l'utilisateur dans le cas ou son poste IP n'est pas équipé d'un écran. Entrez l'adresse sous ce format : domaine[:port1][:port2], ex : poste.entreprise.com ou 192.168.22.111. Les paramètres du port1 et du port2 sont optionnels et sont utilisés dans le cas d'un NAT (Network Address Translation) entre le PC et l'Interphone et les adresses doivent être conformes au routeur ou à un autre appareil opérant le NAT. Les paramètres du port1 (valeur par défaut : 8003) définissent le port de destination pour les messages UDP envoyés vers 2N IP Eye. Les paramètres du port2 (valeur par défaut : 80) définissent le port de destination pour la communication HTTP entre l'interphone et 2N IP Eye.

Note

- La fonction 'Adresse IP Eye' est disponible selon les modèles d'interphones de la gamme 2N.

- Sans la licence Intégration Améliorée, il n'est possible de contrôler l'interrupteur du portier que pendant un appel. Durant un appel vers un utilisateur ayant une adresse 2N IP Eye correctement renseignée, aucune licence n'est nécessaire pour contrôler le déverrouillage depuis l'application.

Conseil

- Vidéo Tutoriel Applications, logiciel pour les Interphones IP – 2N IP Eye

- Appel en parallèle au numéro suivant – activez les appels de groupe, c’est-à-dire appeler simultanément plusieurs numéros de téléphone. Vous pouvez appeler les deux premiers numéros, les deux derniers ou bien les trois numéros en parallèle. Répondre à un appel mettra automatiquement fin aux autres appels.

- Appel en parallèle vers le remplaçant – permet d'appeler un utilisateur secondaire dans le cas ou aucun des 3 numéros de l'utilisateur n'a répondu à l'appel. Si la fonction "Appel en parallèle au numéro suivant" est cochée après le troisième numéro de l'utilisateur, le premier numéro d'appel de l'utilisateur remplaçant sonnera en même temps et ainsi de suite. Le nombre total maximal d'appels pouvant être composés en parallèle est de 16, ce qui peut se produire lorsque des appels de groupe et plusieurs numéros attribués à une touche de numérotation rapide sont utilisés simultanément.

- Remplaçant de l'utilisateur – sélectionnez un utilisateur vers lequel l'appel sera acheminé en cas d'inaccessibilité. Entrez le numéro de poste de l'utilisateur ou utilisez le bouton de recherche. Le nombre total maximal d'appels pouvant être composés en parallèle est de 16, ce qui peut se produire lorsque des appels de groupe et plusieurs numéros attribués à une touche de numérotation rapide sont utilisés simultanément.

Note

- La fonction remplaçant de l’utilisateur est disponible selon les modèles d'interphones utilisés.

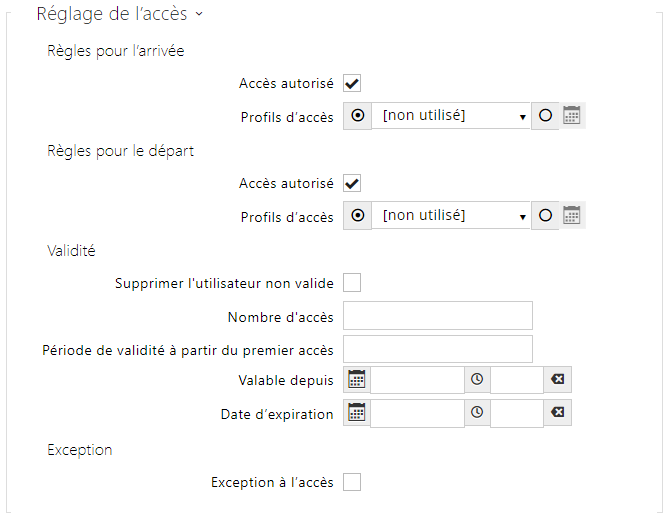

- Règles pour l’arrivée

- Accès autorisé – il autorise l’authentification à ce point d’accès.

- Profils d’accès – sélectionnez l'un des profils prédéfinis dans la section Répertoire / Profils horaires ou bien définissez le profil temporel manuellement.

- Règles pour le départ

- Accès autorisé – il autorise l’authentification à ce point d’accès.

- Profils d’accès – sélectionnez l'un des profils prédéfinis dans la section Répertoire / Profils horaires ou bien définissez le profil temporel manuellement.

- Validité

- Période de validité à partir du premier accès – définissez le temps pendant lequel l'utilisateur sera valide à partir de sa première autorisation réussie. Laissez vide pour aucune période de validité relative. La validité relative peut raccourcir la période de validité mais ne la prolongera jamais. Le temps est réglé au format HH:MM, par exemple, 06:09.

- Valable depuis – paramétrez la date et l'heure du début de validité. Laissez vide pour que le début ne soit pas restreint. Le Valid From doit précéder le Valid To.

- Date d’expiration – paramétrez la date et l'heure de fin de validité. Laissez vide pour que la fin ne soit pas restreinte. Valide jusqu'au doit être après Valide depuis.

- Exception à l’accès – autorisez cet utilisateur à contourner les règles de blocage d'accès et anti-retour.

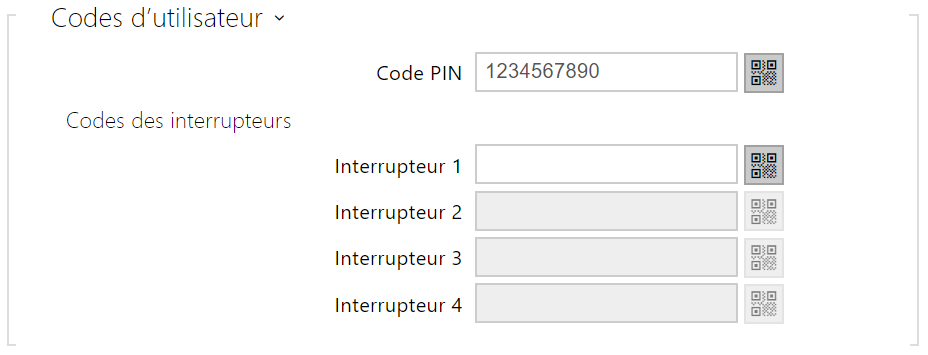

Chaque utilisateur peut se voir attribuer son propre code QR / code numérique privé pour activer l’interrupteur. Les codes Interrupteurs des utilisateurs peuvent être combinés de manière arbitraire avec les codes interrupteurs universel définis dans la section Hardware | Interrupteurs.

Observation

- Si les codes sont identiques aux codes déjà définis dans la configuration de l'interphone, le pictogramme apparaitra sur les codes en conflit.

Lors de la détermination de l’unicité du code sont ignorés les zéros initiaux. Cela veut dire que deux codes ne se différenciant QUE dans le nombre de zéros initiaux, sont considérés comme identiques.

- Code PIN – définissez le numéro d'identification personnel de l'utilisateur. Le code doit contenir au moins deux caractères.

- – génère une image du code QR. Pour des raisons de sécurité, les codes contenant moins de 4 chiffres ne peuvent pas être saisis en scannant le code QR. Les codes ne doivent contenir que des chiffres. Si l'authentification est requise à l'aide d'un code QR hexadécimal, ce code doit être converti au format décimal avant d'être saisi.

- – génère une image du code QR. Pour des raisons de sécurité, les codes contenant moins de 4 chiffres ne peuvent pas être saisis en scannant le code QR. Les codes ne doivent contenir que des chiffres. Si l'authentification est requise à l'aide d'un code QR hexadécimal, ce code doit être converti au format décimal avant d'être saisi.

- Interrupteur 1–4 – définissez un code d'activation de commutateur d'utilisateur privé: jusqu'à 16 caractères, chiffres compris entre 0 et 9 uniquement. Le code doit comporter au moins 2 caractères. Le code doit inclure au moins deux caractères de déverrouillage de la porte via le clavier de l'interphone et au moins un caractère de déverrouillage de la porte via DTMF.

- – génère une image du code QR. Pour des raisons de sécurité, les codes contenant moins de 4 chiffres ne peuvent pas être saisis en scannant le code QR. Les codes ne doivent contenir que des chiffres. Si l'authentification est requise à l'aide d'un code QR hexadécimal, ce code doit être converti au format décimal avant d'être saisi.

Chacun des utilisateurs de l'interphone peut se voir attribuer deux cartes RFID d'accès.

- ID de carte RFID – il vous permet de définir l'ID des carte d’accès de l’utilisateur. Chaque utilisateur peut se voir assigner jusqu'à deux cartes d'accès. L'ID de la carte d’accès est une séquence de 6–32 caractères comprise entre 0–9, A–F. Lorsqu'une carte valide est badgée sur le lecteur, l'interrupteur associé au lecteur de carte est activé. Si le mode Double authentification est activé, l'interrupteur ne peut être activé qu’en utilisant à la fois une carte et une seconde méthode (Empreinte Digital, Code numérique ou Clé d'accès Bluetooth).

- Identifiant de la carte virtuelle – il vous permet de définir l'ID de la carte d’accès virtuelle de l’utilisateur. Chaque utilisateur peut avoir une seule carte virtuelle attribuée. Il s'agit d'une séquence de 6–32 caractères comprise entre 0–9, A–F. Une fois l'utilisateur authentifié via le lecteur Bluetooth / biométrique, l'identifiant de la carte virtuelle est envoyé vers un appareil tiers intégré à l'interphone IP 2N via Wiegand.

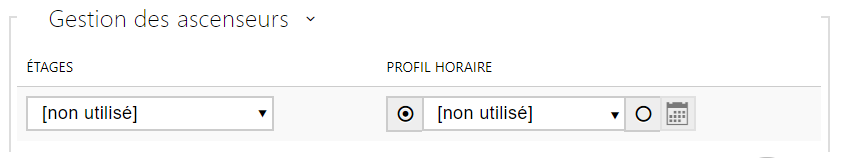

- Étages – sélectionnez les étages accessibles par l'utilisateur dans le cas d'un Contrôle d'accès dans l'ascenseur.

- Profil horaire – sélectionnez un ou plusieurs profils horaires à appliquer. Définissez les profils horaires dans la section Répertoire / Profils horaires.

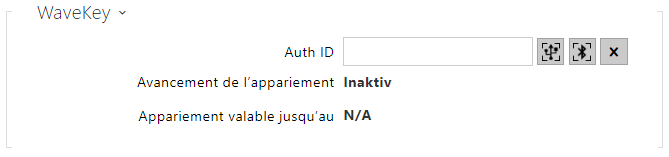

- Auth ID – identifiant unique WaveKey pour le contrôle d'accès. Il est enregistré sur le périphérique mobile lors du processus de couplage. L'ID d'authentification se compose de 32 caractères hexadécimaux.

- jumelage via Lecteur USB

- jumelage via l'appareil

- effacer l'ID

- Avancement de l’appariement – état actuel du jumelage (Inactif, En attente de jumelage, PIN expiré, Jumelage effectué, Trop de tentatives).

Note

- Après 10 tentatives d'appairage infructueuses, une pause de 30 secondes est automatiquement activée pour des raisons de sécurité, pendant laquelle aucune autre tentative d'appairage ne peut être effectuée.

Valable jusqu'au - date et heure d'expiration du code PIN d'autorisation ou de la fin de la suspension temporaire de la fonction d'appairage.

Jumelage via le module Bluetooth de l'Interphone

Pour jumeler le Smartphone d'un utilisateur :

- Cliquez sur pour démarrer le jumelage de l'utilisateur.

- Une fenêtre de dialogue avec le code PIN va s'afficher.

- Sélectionnez le lecteur depuis l'application My2N et appuyez le bouton pour démarrer le jumelage.

- Rentrez le code généré.

- Le jumelage est terminé.

Référez-vous à la section 5.4.2 Řízení přístupu pour les détails de configuration de l'application My2N.

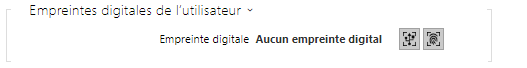

- Empreintes digitales – affiche le nombre d'empreintes digitales définies ; Vous pouvez définir jusqu'à 2 empreintes digitales différentes par utilisateur. Cette section ne s'affiche que si le module lecteur biométrique est disponible.

- enrôlement via lecteur USB

- enrôlement via le lecteur biométrique

Observation

- La capacité du lecteur biométrique est de 2000 empreintes par lecteur.

Une procédure détaillée relative à la façon de charger les empreintes digitales des utilisateurs est décrite dans le sous-chapitre 5.2.1.1 Configuration des empreintes digitales de l'utilisateur.

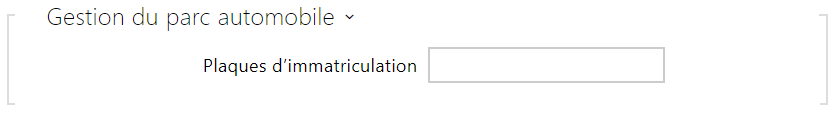

Si la fonction est activée, une fois réceptionnée une requête HTTP valide, l’événement sera enregistré dans l’historique sous l’événement LicensePlateRecognized.

L’image envoyée dans le cadre d’une requête HTTP (par ex. une partie de la photo ou la photo entière de la scène lors de la détection de la plaque d’immatriculation) sera enregistrée. Les cinq dernières photos sont stockées dans la mémoire de l’équipement, qui peut être lue à partir de l’équipement à l’aide d’une requête HTTP envoyée à api/lpr/image et sont disponibles dans le système 2N Access Commander.

Pour un fonctionnement adéquat, il est conseillé que chaque plaque d’immatriculation soit affectée à une seule entrée dans le répertoire. En cas de plaques d’immatriculation multiples, il n’est pas possible d’attribuer catégoriquement une entrée dans le répertoire qui a la plaque d’immatriculation configurée (la première entrée correspondant à la plaque d’immatriculation donnée configurée est sélectionnée et ses règles d’accès sont mises en œuvre).

- Plaques d’immatriculation – définit les immatriculations des véhicules de l’enregistrement donné dans le répertoire. Il est possible d’attribuer plusieurs immatriculations séparées par des virgules (20 maximum) dans un enregistrement. Les immatriculations saisies sont utilisées pour la fonction de reconnaissance des plaques d’immatriculation à partir de l’image de la caméra externe (pour de plus amples informations, voir le manuel d’interopérabilité). Une immatriculation peut comporter 10 caractères au maximum. La longueur de la chaîne spécifiée est limitée à 255 caractères.

- Étages – sélectionnez les étages accessibles par l'utilisateur dans le cas d'un Contrôle d'accès dans l'ascenseur.

- Profil horaire – sélectionnez un ou plusieurs profils horaires à appliquer. Définissez les profils horaires dans la section Répertoire / Profils horaires.

- marquer la sélection à partir des profils prédéfinis ou du réglage manuel d'un profil temporel.